Der von Facebook gekaufte WhatsApp Messenger hat die sichere Ende-zu-Ende-Verschlüsselung aktiviert.

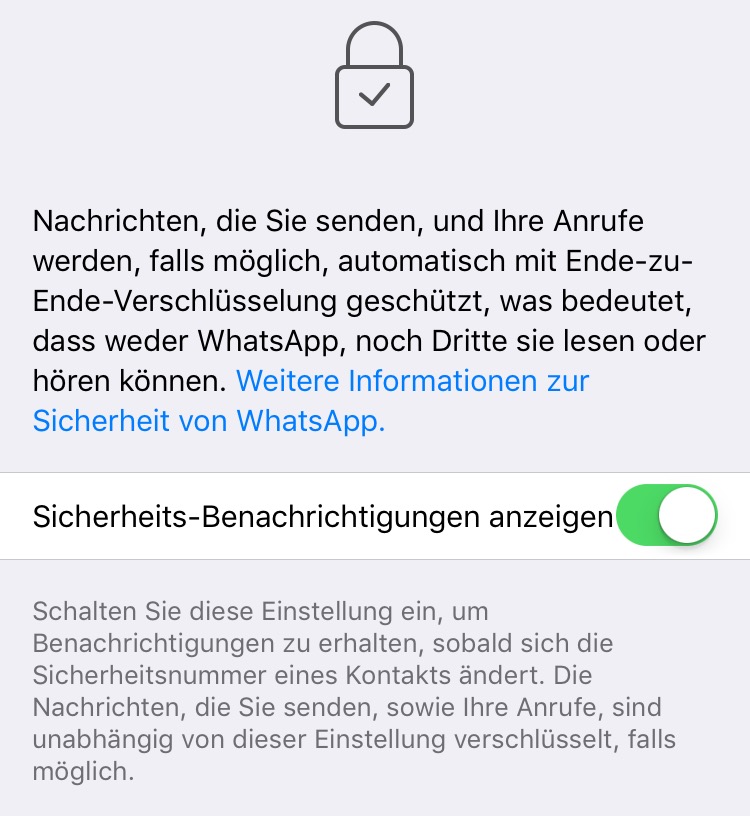

Entschuldigt die etwas späte Meldung, ich hab mich gerade sportlich betätigt – und danke für eure vielen Mails. Jetzt ist es amtlich: Der WhatsApp Messenger (App Store-Link) unterstützt die sichere Übertragung von Daten und Nachrichten. Die Ende-zu-Ende-Verschlüsselung ist automatisch aktiv, in den Einstellungen könnt ihr unter „Sicherheit“ noch den Schalter „Sicherheits-Benachrichtigungen anzeigen“ aktivieren.

Durch die sichere Ende-zu-Ende-Verschlüsselung können weder die Anbieter noch Dritte die Nachrichten mitlesen oder entschlüsseln. In euren Chats werdet ihr Benachrichtigungen erhalten, wenn beide Chat-Partner über eine sichere Verbindung verfügen, genau dann wird die Verschlüsselung aktiviert.

WhatsApp endlich mit Verschlüsselung

„Vom ersten Tag an haben wir WhatsApp gebaut, damit du mit deinen Freunden in Kontakt bleiben, wichtige Informationen zu Naturkatastrophen teilen kannst, getrennte Familien sich wiederfinden oder Manschen nach einem besseren Leben suchen können. Einige deiner persönlichsten Momente werden über WhatsApp geteilt, was der Grund ist, warum wir Ende-zu-Ende-Verschlüsselung in die neuesten Versionen unserer App eingebaut haben.“, schreibt WhatsApp im eigenen Hausblog über die Neuerungen.

Ende-zu-Ende-Verschlüsselung sorgt für sichere Übertragung

Wer weiterführende Informationen zur Ende-zu-Ende Verschlüsselung bei WhatsApp erfahren möchte, kann sich die technische Erklärung als PDF herunterladen und durchlesen. Wir finden: Die sichere Verschlüsselung war längst überfällig, immerhin handelt es sich um den beliebtesten Messenger weltweit.

Hinweis: Weitere Details bezüglich der AGB und Co. werden wir die Tage genauer unter die Lupe nehmen. Vermutlich werden Experten sich die Verschlüsselung genauer ansehen und ihre Wertung abgeben. Wir bleiben für euch am Ball.

Die Frage an euch: Habt ihr WhatsApp noch deinstalliert? Ist das neuste Update ein Grund den Messenger wieder zu verwenden? Immerhin werdet ihr dort die meisten Chat-Partner finden.

Wurden die AGBs auch geändert?

Es kommt doch auf die AGBs an, ob die Daten anderweitig genutzt werden können. Dann hat WhatsApp wieder Zugriff drauf!

Diese Frage interessiert mich auch sehr. Kann WhatsApp nun empfohlen werden? Eine Ergänzung dazu wäre schön.

Wurde aber auch Zeit

Still und heimlich? Naja das haben vor ein paar Stunden aber wirklich all eure Mitbewerber berichtet.

Also ich traue dem Braten nicht. Im Chat mit meiner Frau wird bei ihr angezeigt, dass die Verschlüsselung aktiviert ist. Bei mir steht jedoch, dass sie nicht aktiviert ist, da meine Frau ihr WA noch aktualisieren müsste. Ihres ist jedoch aktuell, genau wie meins. Bei ihr funktioniert die Verschlüsselung auch mit den meisten Kontakten, bei mir mit keinem. Als Grund wird immer angezeigt, dass die anderen ihr WA noch aktualisieren müssten.

Also scheint es ein Problem bei meinem WA zu sein. Neu gestartet wurde das iPhone jedoch schon und auch die App wurde per Multitasking schon neu gestartet.

Daher traue ich dem Braten nicht und habe irgendwie die Vermutung, dass es sich hierbei um keine vernünftige Verschlüsselung handelt.

Genau das gleich bei uns. Beide iPhones mit 9.3.1 und dem neusten Whatsapp. Vermutlich doch noch nicht bei allen angekommen

Und genau daher traue ich dem Braten nicht. Weil angeblich ist es verschlüsselt aber ja scheinbar doch nicht…

Gab es am Abend Braten bei dir?

Burger… daher traue ich dem ja nicht ?

Huh, Glück gehabt! Dachte schon du hättest einen schlechten Braten aufgetischt bekommen und müsstest von nun an misstrauisch gegenüber jedem weitern sein 😀

Ich warte mal ein paar Tage, dann wird es sicher schon wissenschaftliche Studien zur Sicherheit des Bratens äh der End-zu-End Verschlüsselung geben 😉

Bei mir und freundin auch. Vielleicht kann nur 1 pro Haushalt verschlüsseln?! ?

Dieses Problem habe ich ebenfalls in einer Gruppe wird mir angezeigt das alle diese verschlüsselung haben jedoch wird mir dies nicht angezeigt

Irgendwie ging das doch ein bisschen leicht, oder nicht?

Ich finde das super, keine Frage, aber solange FB die Nachrichten Entschlüssen kann ist das doch nur ein Schritt, um in freien WLANs besser geschützt zu sein.

Also würde ich behaupten, dass dies Sinn macht, aber nicht das Problem löst, dass sämtliche Dritte dies nicht entschlüsseln können.

Oder hab ich was übersehen?

STR

Naja, bei einer E2E Verschlüsselung kann Whatsapp/Facebook keine Inhalte mehr lesen….es sei denn, sie nutzen eine Hintertür, die sie ggf auch Behörden zur Verfügung stellen… Wenn in den AGBs steht, dass sie die E2E Verschlüsselung knacken dürfen/wollen, dann ist diese natürlich nicht sicher.

Ich nutze zur Zeit Threema und iMessage, aber mit diesem Update überlege ich mir auch wieder Whatsapp zu nutzen.

Was schreiben sich die Leute nur das eine verschlüsselte Verbindung nötig ist…??

Hier geht es ums Prinzip. Ich habe nichts zu verheimlichen, aber ein Verschlüsselung begrüße ich trotzdem ?

Welches Prinzip?

Möchtest Du dass jemand Deine Briefe öffnet bevor Du sie bekommst? Das Prinzip ist dasselbe.

„Ich habe nichts zu verbergen“ ist doch der größte Schwachsinn auf Erden! Denken die Leute mal nach, bevor sie solche Plakatierungen raushauen? Egoisten -.-

Da weiß man ja nicht was drinne steht. Kreditkartendaten,… Sowas schreibt man nämlich bei Whatsapp nicht ?

Was wohl bei Whats App schon so alles verschickt wurde?^^

Ich bin whats App Nutzer der ersten Stunde, und mich hat es noch nie gestört, und die NSA hat bei der Einreise in die USA auch nix gesagt??

putzig,greets aus Guantanamo;-)

Funktioniert nicht. Punkt.

Was regt ihr euch nur alle auf, WA verteilt seit Jahren neue Funktionen schrittweise an die User. Abwarten und in ein paar Tagen haben alle mit der aktuellen Version die Verschlüsselung!

Das an sich wäre ja auch kein Problem (zudem rege ich mich ja nicht auf), ich hinterfrage nur, wie sicher das ganze dann wirklich sein soll, wenn bei ein uns demselben Chat beim einen Chatpartner angezeigt wird, dass es verschlüsselt sei, beim anderen das genaue Gegenteil. Und dennoch können beide alles lesen

Marc, bleib ganz ruhig, warte ein paar Tage ab und es wird sich erklären. Auf dieses Thema werden sich morgen alle Medien stürzen und es ganz penibel auseinander nehmen. Und da sind genug Leute dabei, die das bis ins kleinste Detail auseinander nehmen, besser als wir es jemals könnten.

Habe mal geschaut. Die letzte Version im AppStore ist vom 01.04.

Kommt da noch ne neue um die Verschlüsselung zu erhalten oder wird das über das system eingespielt und die vom 01.04. kann das dann?

Man muss ja erst einen Code auf dem Telefon des Kontakts scannen, erst dann ist es verschlüsselt. ? Dann muss ich ja wohl mal die Runde machen. ? Oder habe ich da auf die Schnelle was Falsches gesehen?

Ich musste nix machen. Bei jedem chat ist das schloss zu. Kann aber trotzdem scannen wenn ich mag…

Verschlüsselt wird immer automatisch, sofern beide die Neuste WhatsApp version haben. Das scannen dient der Vertrauenswürdigkeit – ist sowas wie der digitale Fingerabdruck deines Chat-Partners. Wenn du den Code scannst, gehst du sicher, dass dein Gegenüber auch der ist, für den er sich ausgibt und keiner seine Identität gekapert hat.

Einfach mal ein bisschen über digitale Zertifikate und Signaturen lesen, dann versteht man auch die Konzepte hinter der Kryptographie.

Die schreiben auch noch „falls möglich“

Also dem Braten ;-)) trau ich nicht, dass das verschüsselt äh verschlüsselt ist :-))

Scanne den Code auf dem Gerät deines Kontaktes??? Gute Idee wenn da 800 km zwischen liegen ?

Dafür ist die Zahlenfolge unter dem Code ?

Oder du machst einen Screenshot und verschickst den.

Würde auch mal Zeit!

An dem Tag, als M. Zuckerberg sich WhatsApp zu eigen gemacht hat, habe ich meinen Account gelöscht.

Selbst bei einer von Facebook programmierten Verschlüsselung nutze ich weiterhin Threema.

Kontakte, die Threema nicht nutzen, kann ich immer noch besuchen um mit ihnen über Dinge zu reden, die nur uns betreffen.

Habe und werde Facebook niemals trauen, geschweige denn ihnen meine Daten zur Verfügung stellen.

Ich habe auch weder Facebook noch Whatsapp. Ich nutze von Anfang an Threema. Jedem dem ich wichtig war hat sich auch Threema zu gelegt. Alle übrigen die mir etwas wichtiges mitteilen wollen, sollen mich anrufen oder besuchen.

Weil Threema ja so sicher ist… Schweizer Datenabkommen sprechen erstens und nicht veröffentlichter Quellcode zweitens dagegen… Schaut euch mal „Signal“ (von Snowden empfohlen) an…

Nicht sicherer, da gebe ich mich keinerlei Illusionen hin. Nur lasse ich mich aus nicht erklärbaren Gründen lieber von einem Schweizer verarschen als von einem Zuckerberg aus den USA. Ist mir irgendwie sympathischer, auch wenn die Schweizer meine uninteressanten Daten an die Staaten weiterreichen sollten.

Signal verwendet das gleiche verschlüsselungsprotokoll, das WhatsApp jetzt implementiert hat 😉

Und Snowden hat vor allem das Protokoll empfohlen

Ihr müsst nur einmal Eure Favoriten aktualisieren, dann sollte es klappen…

und wie bitte werden die Favoriten aktualusiert?

Auf die Favoriten unten auf der Leiste klicken und dann die Liste einmal nach unten ziehen…

Das ist so bei Ende-zu-Ende-Verschlüsselung…

Ich finde es schade, dass WhatsApp damit so sehr prahlt, dass sie jetzt eine Ende-zu-Ende-Verschlüsselung haben… Andere (bessere) Messenger hatten das von Anfang an und deshalb ist es einfach nur schade, dass sie es jetzt erst machen.

Also wer gaaaaaaaanz sicher gehen will löscht den ganzen Kram einfach, dann ist auch die Verschlüsselung zu Ende ?

Warum Smartphones, wenn Handys ohne GPs so OP sind? ;D

„Manschen“ ?

Ich verstehe das nicht ganz?

Hab es bei mir eingeschaltet. Gut. Meine Frau auch. Gut. Ein paar andere wohl auch.

Ein Scannen vom Code bringt absolut keine Veränderung. Bei den Favoriten wird in den Details verschlüsselt angezeigt, ob gescannt oder nicht, hängt wohl nur an der Einstellung. Ist bei Threema ja ähnlich, aber was soll das Scannen?

Dadurch wird kein Kontakt „vertrauensvoll“ wie bei Threema.

Außerdem hat man ja eigentlich eine feste ID. Die wird bei WA wohl die Telefonnummer sein…

Hmmm. Bin mal gespannt wie das weitergeht

Außerdem wird die Nachricht im Klartext auf dem Sperrbildschirm angezeigt. Bei Threema heißt es, dass das nicht ginge, da in der App entschlüsselt werden muss.

Bin sehr skeptisch.

Wofür ist denn genau der „Sicherheits-Benachrichtigungs“-Button? Warum sollte sich die Sicherheitsnummer eines Kontaks ändern?

Versteh ich auch alles nicht so ganz, aber wird wohl alles seinen Sinn haben oder auch nicht ?

Warum muss man denn das einschalten?

Seltsam ist auch, dass es wohl reicht, wenn einer das einschaltet. Dann soll der ganze Chat verschlüsselt sein, auch wenn der andere das nicht eingeschaltet hat?

Die Logik erschließt sich mir nicht…

Ich traue WhatsApp auch nicht und habe daher schon immer einen Bogen darum gemacht. Vor wenigen Monaten habe ich es dann aber auch installiert um mit ein paar wenigen Leuten in Kontakt zu bleiben, die gar nichts anderes haben. Da ich aber nicht alle meine Telefonnummern auf die WhatsApp-Server übertragen will, habe ich den Zugriff auf meine Kontakte nicht erlaubt. So kann scheinbar nun auch nicht die Verschlüsselung nutzen. Zumindest wird nirgends etwas diesbezüglich angezeigt!?

WhatsApp = Facebook

Facebook = Neugierig

Übrigens steht da bei WhatsApp…..

>>>> falls möglich <<<< wird verschlüsselt ????

Wie sieht es denn mit den Push-Benachrichtigungen aus, wenn man eine Nachricht bekommt? Ich meine im Lock-Screen. Die kommen über die Apple Server wenn ich mich recht entsinne, und dürften dann bei E2E Verschlüsselung wie bei Threema keinen Nachrichtentext mehr entalten.

Habe ich schon geschrieben und getestet. Wird auch im Klartext angezeigt.

Genau aus dem Grund bin ich skeptisch, ob die Nachricht wirklich verschlüsselt ist, denn Threema behauptet das ginge nicht.

Im I-Net wird wiederum behauptet, dass man mit VoIP-Pushmeldungen sowas dann doch könnte.

Warum macht dann Threema das nicht?

STR

bei uns ist es auch so, bei einem kommt dieses gelbe Fenster mit dem Text, beim anderen nicht. gleiche Version der Firmware, neustes Update der App, und trotzdem unterschiedlich.

wie bringt man denn nun dieses blöde gelbe Textfenster wieder weg, das stört extrem

reicht doch wenn die Meldung einmal kommt um dann nach Bestätigung wieder zu verschwinden

genau das regt mich auf, wie kann das entfernt werden

Und was hab ich jetzt davon? Vor wasbhat jeder solche Angst?

Ich traue dem ganzen dennoch nicht

Whatsapp gehört immerhin dennoch zu Facebook

Wer glaubt denn bitte daran, dass unser lieber Zuckerberg nicht mehr mitlesen kann?! Das ist doch nur ein PR-Gag und irgendwelchen Schlupflöchern das doch mitlesen zu können. Für mich hat das 0 Aussagekraft!

Finde ich auch ! Und dazu frage ich mich : was passiert wenn ich die 60 stelligen Codes nicht abgleiche ? Gebe ich dann indirekt Erlaubnis zur Spionage ? Ich finde es seeehr umständlich nun mit jedem meiner Kontakte die Codes zu vergleichen umd abzusegnen. Bin nicht begeistert , eher enttäuscht und skeptisch

Endlich ist die Verschlüsselung da

Das Problem mit dem hochgeladenen Adressbuch besteht halt immer noch. Zudem gehe ich nicht so sehr davon aus, dass es wirklich kein Schlupfloch gibt.

Ich bleibe bei Threema und hoccer.

WhatsApp hat seit der Übernahme von Facebook das Vertrauen verloren, egal welche „Verschlüsselung“ sie da einbauen ?

Und du benutzt es doch. Jede Wette.

den Code scannen, Mann so etwas ober blödes, ich fahre jetzt wohl genau die ganze Schweiz ab um bei allen die codes zu scannen, wie dämlich ist das denn

Deswegen kannst du auch die Zahlenfolge unter dem Code abgleichen. Steht auch als Erklärung darunter ?

Hauptsache maulen.

Also ich habs jetzt immer noch nicht verstanden.

Muss ich den Code scannen/ Nummer abgleichen, damit verschlüsselt wird, oder nicht?

Nein, musst Du nicht.

Die Info, nämlich dass beide den GLEICHEN Zahlencode haben, sagt nur aus, dass die Nachricht genau zwischen diesen zwei (endtoend) Parteien verschlüsselt ist.

Finde die Info eigentlich ziemlich sinnlos, denn wäre sie unterschiedlich würde mich die Nachricht wahrscheinlich nicht erreichen :-/

Außerdem bleibt dieses dämliche Fenster sehr wahrscheinlich genau deswegen da. Damit man immer abgleichen kann, dass der Sender auch noch der Gleiche ist.

STR

Dabei geht es weniger um die Verschlüsselung sondern um die Authentizität. Also dass derjenige auch der ist der er vorgibt zu sein. Das wird bei Freunden wenig problematisch sein, da du weißt dass die Nummer stimmt. In Zukunft wird sich aber viel mehr über WhatsApp abspielen. Warum solltest du keine Flugtickets als Whatsapp Nachricht bekommen oder eine Pizza darüber bestellen? Dann musst du Wissen ob die Nummer auch z.B. zur Lufthansa gehört.

Whatsapp war immernoch installiert

Mal schauen wie sich die Kontakte wieder zu Whatsapp hin verschieben

Ich finde es eine sehr gute Lösung weil Whatsapp nutzt halt (fast) jeder

Top

Hinzugefügtes Detail, was sehr wichtig sein kann und die Verschlüsselung in Frage stellen kann: Man kann ein Backup der WhatsApp-Daten per iCloud durchführen lassen. Falls diese Backup-Funktion unverschlüsselte Daten transportverschlüsselt auf Apples iCloud-Server speichert, können US-Behörden wie die NSA die Daten von den US-Servern verlangen. Falls dieses Backup nicht verschlüsselt ist, macht diese WhatsApp-Backup-Funktion die Ende-zu-Ende-Verschlüsselung zu einer beinahe sinnlosen Funktion. Das Gleiche passiert, falls die WhatsApp-Daten unverschlüsselt in das iOS-Backup wandern UND das Backup per iCloud durchgeführt wird.

Das hier in diesem Post erwähnte Struktur, dass früher der private Schlüssel auf einem Server Apples gespeichert wurde, ist im neuen iMessage anscheinend nicht mehr richtig. Für diesen Hinweis danke ich dem Nutzer B166ER. Aktuelles Dokument zu iMessage von Apple ist entweder http://www.apple.com/business/docs/iOS_Security_Guide.pdf auf Englisch (hier Seite 39) oder http://images.apple.com/de/business/docs/iOS_Security_Guide.pdf auf Deutsch, was manchmal leider schlecht oder missverständlich übersetzt ist, aber dies ist bei diesem Dokument evtl. nicht (hier Seite 43). Lediglich die Verschlüsselung der Dateianhänge in iMessage scheint noch etwas zu schwach zu sein.

Laut dem englischen Dokument werden die Nachrichten anscheinend als Kopie an jedes Gerät geschickt. ABER man sollte beachten, dass nicht Text (also die Anhänge) an iCloud mit einem zufällig generierten Schlüssel nur ein Mal an ein iCloud-Server geschickt werden (erklärt, warum die geschickten Nachrichten nicht das mehrfache Volumen haben, sondern nur etwas größer sind – Vielen Dank an B166ER für dieses nun indirekt erworbene und aktualisierte Wissen, was ich erst durch ihn erwarb) und entweder das Paar des Schlüssels oder den Schlüssel selbst per Text über iMessage an die/en Empfänger schickt. Dadurch sparen sie sich also im neueren iMessage etwas zu viel mehrfache Datentransfers des gleiche Dateninhaltes, worüber sich aber vor „kurzem“ (paar Wochen oder Monaten) manche beschwert hatten, dass die Verschlüsselung der Anhänge nicht sehr stark sei. Für den Transfer von Anhängen ist anscheinend doch Threema besser, wenn die vollständige Verschleierung der Metadaten nicht so wichtig ist. Bei geeigneter Konfiguration scheint Signal die Metadaten besser zu verschleiern. Telegram ist datenschutzrechtlich zu schlecht, weil dort auf jeden Fall die Metadaten anscheinend überhaupt nicht verschleiert werden und anscheinend der private Schlüssel in das Backup wandert (laut privaten Tests einigermaßen bestätigte Behauptung), was schlimm ist, wenn das iCloud-Backup genutzt wird. Dort sind im Übrigen auch alle iMessage-Nachrichten im Backup (wenn nicht nach Erhalt vor dem Backup die Nachricht gelöscht wurde) und über das iCloud-Backup können die iMessage-Nachrichten von der NSA und/oder anderen US-Behörden gelesen werden.

Da anscheinend viele sich betreffs Verschlüsselung nicht auskennen, eine kurze Erklärung und hoffentlich ausreichende Einführung.

(Kurzer Hintergrund, für alle, die mich nicht kennen: Zum einen bin ich wegen meinem Interesse allgemein technisch versierter als die Meisten (nicht nur Gadget Geek, sondern auch technisches Interesse bezüglich physikalischem und softwarebasiertem Aufbau, weshalb ich auch viele Betriebssysteme testete und nutzte => daher ist für mich nur Mac OS X, Linux UND Unix das beste Betriebssystem – aber wegen der enormen Unterstützung von Windows im ökonomischen und betriebswirtschaftlichem Umfeld (Treiber, Programme, Deploy-Systeme …) ist es leider auch wichtig (im akademischen Bereich kann aber bevorzugt Linux oder Mac OS X verwendet werden – dort gibt es für akademische Apparate auch Linux-Treiber&Programme und oft auch für Macs, da Mac OS X wie Linux vollständig POSIX-kompatibel ist – nur im CGV-Bereich für 3D-Simulation sind Macs derzeitig nicht optimal … wird sich vermutlich ändern, wegen dem Aufkauf von VR-Firmen von Apple …). Dies ist eine allgemeine Aussage. Es deutet nicht auf eine Begabung hin, sondern nur auf meinen relativ intensiven Interessensbereich. Die meisten wissen mehr über Fussball als ich. Da bin ich offenbar keine Ausnahme, da die meisten in meinem Bereich und akademischem Umfeld sich nicht für Fussball interessieren. Zum anderen bin ich Informatiker aus einer sogenannten Eliteuniversität. Damit will ich nicht angeben, sondern deute damit an, dass meine geäußerten Kenntnisse ganz sicher nicht falsch sind.)

Allgemein zur Verschlüsselung: oft werden zur Verschlüsselung Primzahlpaare verwendet. Somit hat der Empfänger den privaten Schlüssel und der Sender den öffentlichen Schlüssel. Somit kann der Sender Daten (Texte, Bilder, Dateien …) verschlüsseln, was praktisch nur der Empfänger entschlüsseln können sollte. Ein offensichtlicher Nachteil, der immer bestehen wird, ist, dass man den privaten Schlüssel, der zum öffentlichen Schlüssel gehört, erraten kann. Das ist unvermeidbar und deshalb eine Lüge, wenn Verschlüsselungsfirmen behaupten, dass ihre Verschlüsselung nie entschlüsselt werden kann. Manche behaupten dies dennoch, weil dies vermutlich zu Lebzeiten der Firma nicht gegenteilig bewiesen werden kann. ALSO wenn die Verschlüsselung fehlerlos implementiert wurde und die Schlüssel hinreichend groß sind, dann braucht man zum Erraten bei heutiger und vermutlich zukünftiger Rechenkraft mehrere Jahrhunderte, um den Inhalt zu entschlüsseln. Problematisch könnte werden, wenn es richtige Quantencomputer geben könnte. Dann könnte die Zeit zum Erraten auf einen Bruchteil sinken. Aber dafür kann man auch vorbeugen, indem man eine noch viel stärkere Verschlüsselung verwendet, was derzeitig sinnlos ist, wenn es keine Quantencomputer geben kann. Und Vorbeugen ist möglich, weil man schon berechnen kann, wie schnell theoretisch ein Quantencomputer raten kann. Vor ein paar Jahrzehnten wurden bereits versucht Quantencomputer zu erzeugen (und natürlich als sehr weitreichende Erfindung zu präsentieren), aber bisher gibt es noch immer große Probleme beim Determinismus.

Bezüglich Whatsapp:

1. Es kann somit sein, dass die Verschlüsselung durch Whatsapp fehlerhaft ist.

2. Die Verschlüsselungsstärkeist ist evtl. nicht hinreichend.

3. Der private Schlüssel liegt für bessere Synchronisation evtl. auf einem US-Server. Dies ist aus technischen Gründen bei iMessage so. Laut Apple können sie selbst angeblich nicht den privaten Schlüssel der Nutzer extrahieren, der auf ihrem Server lagert. Wie das technisch realisiert wurde, darüber schweigt Apple – leider natürlich, ist schließlich deren Betriebsgeheimnis. Da Apple laut meiner Beobachtung seit ca. 2009 offizielle Versprechen nie gebrochen hat (z.B. Touch ID), kann man der Firma durchaus vertrauen. Ob WhatsApp den privaten Schlüssel auch so lagert, ist aber fraglich.

4. Ende-zu-Ende-Verschlüsselung bedeutet lediglich, dass Sender und Empfänger jeweils den öffentlichen oder privaten Schlüssel besitzen. Bei fehlerloser und hinreichender Verschlüsselung ist es somit egal, über welchem Wege die Nachricht den Empfänger erreicht, da dann keine mitm-Attacken möglich sind (mitm=“man in the middle“: Ein Dritter kann die Daten lesen oder verändern oder löschen …). Aber falls WhatsApp den privaten Schlüssel auch besitzt, dann ist leider natürlich eine mitm-Attacke erfolgreich möglich.

Zur Benutzung der Verschlüsselung (auch jeglicher sauber verschlüsselnder Programme): Deshalb ist für eine sichere Verschlüsselung nicht das Scannen (entnehmen) des QR-Codes (des öffentlichen Schlüssels) zum Vergleichen vom Empfänger nötig! ABER es ist dann unsicherer, ob die verschlüsselten Nachrichten den korrekten Empfänger erreichen. Deshalb wird empfohlen auf sicherem Wege den QR-Code abzuscannen (den öffentlichen Schlüssel des Empfängers mit dem Gespeicherten auf Übereinstimmung zu vergleichen). Dies ist jedoch oft mühselig, wenn Sender und Empfänger nicht physisch nahe wohnen. Daher wird dies in diesen Fällen oft nicht getan. Manche tun dies aus Faulheit auch nicht bei nahe wohnenden Empfängern, aber die Nachrichten sind beim Großteil der Bevölkerung oft nicht so wichtig, so dass der Empfänger unbedingt korrekt sein muss. Und über ein paar längere Gespräche mit dem Empfänger kann man sein Vertrauen oft hinreichend genug aufbauen, dass diese verschlüsselten Nachrichten mit dem einen öffentlichen Schlüssel sicherlich den korrekten Empfänger erreichen.

Was aber bei WhatsApp bemängelt werden muss:

1. Es wird nicht durchgehend verschlüsselt. Man wird gezwungen darauf zu achten, dass beim Chatten der Hinweis erscheint, dass eine Ende-zu-Ende-Verschlüsselung durchgeführt wird (vorausgesetzt: 1. Verschlüsselung fehlerlos; 2. Verschlüsselungsstärke hinreichend; 3. privater Schlüssel tatsächlich privat;).

2. Die Metadaten werden nicht verschleiert, worauf auch Snowden hinwies. Für Spionage interessiert diese Leute oder Organisationen scheinbar oft nicht der Inhalt, sondern die Metadaten.

(Metadaten: wann wer mit wem wie lang kommuniziert hat)

Dies missfällt mir auch bei Threema. Dort kann man sich sogar eine Vorschau der Nachricht schicken lassen (was man zwar deaktivieren kann, aber per Default aktiviert ist). Dies ist unter iOS fatal. Denn für den Kontaktnamen und die Vorschau muss dies unverschlüsselt mit Transportverschlüsselung über Apples Push-Server geschickt werden. Zumindest die Vorschau kann man deaktivieren. Wenigstens den öffentlichen Nicknamen kann man so wählen, dass es nicht eindeutig ist (wodurch bei vielen Threema-Nutzern die Möglichkeit zur Verschleierung erhöht werden kann). Aber komplett deaktivieren kann man dies nicht. Bei einem leeren Feld wird dort automatisch die Threema ID eingetragen. Somit ist nur eine kleine Verschleierung möglich. Und für den Empfänger ist es doof, wenn plötzlich alle Threema-Nutzer z.B. Tobias heißen. Bei Android hingegen kann Threema komplett verschleiern, weil dann bei der Push-Nachricht nur die App informiert wird und die App dann im Hintergrund die Nachricht vom Threema-Server holen und dann lokal entschlüsseln kann und daher dann den Benutzer ausschließlich lokal ohne Hilfe vom Push-Server informieren kann. Dies hat Apple Drittentwicklern nicht erlaubt, da es sonst manche Drittentwickler für Werbung oder etwas anderes missbrauchen und dann somit vom Gerät viel Kapazität des Akkus rauben können. Wie die Erfahrung zeigt, ist dies tatsächlich durchaus ein Problem unter Android. Deshalb machte Samsung diese negative Werbung zum angeblichen Akku-Problem beim iPhone, um von dem eigenen Problem abzulenken. Denn unter Android muss man den Drittentwicklern vertrauen und evtl. diese App komplett entfernen. Die Nutzer von iOS-Geräten dagegen können weiterhin solche Apps nutzen, weil sie deren Hintergrundaktivitäten besser kontrollieren können (abgesehen davon, dass manche Apps trotz deaktivierter Hintergrundaktualisierung im Hintergrund dennoch laufen können, wenn sie so tun, als wären sie Streaming-Apps – siehe Facebook App). Weil Android-Geräte oft physisch größer sind, können oft leistungsfähigere Akkus eingebaut werden (entsprechend der verbrauchten Leistung des Gerätes), aber wer sein Android-Gerät durchaus benutzt, kann schnell in die Zone kommen, wo der Akku vom Androiden viel weniger hält als der Akku vom iOS-Gerät.

Hoffentlich hat meine altruistische Erklärung zum Verständnis beigetragen.

Letzte Aktualisierung als TL;DR:

Letztendlich kann WhatsApps Aussage zwar aussagen, dass es tatsächlich (abgesehen von den Metadaten) viel sicherer ist. Aber es gibt viele mögliche Fehler, weshalb dies evtl. nur werbend ist und tatsächlich nichts zur Sicherheit beiträgt, zumal nicht durchgängig verschlüsselt wird wie bei Threema oder Signal. Wenn aber Metadaten wichtig sind, was Snowden betonte, findet deutlich bessere Verschleierung mit Threema oder Signal. Zudem ist dort die durchgehende Verschlüsselung ziemlich sicher und durchgängig. Daher ist WhatsApp auch weiterhin schlechter, auch wenn die Verschlüsselung fehlerlos, durchgängig und zumindest hinreichend stark genug ist.

Kleine Korrektur: die privaten Schlüssel (Verschlüsseln & Signieren) bei iMessage verlassen das jeweilige Gerät nie, der Public Key liegt auf App,e Server für jedermann bereit. Das Verschlüsselungsverfahren zu iMessage ist Public.

Also Apple meinte, dass sie für Zwecke der Einrichtung mehrerer iOS-Geräte der private Schlüssel auf einem Server als Kopie lagert. Apple meinte jedoch, dass sie angeblich den privaten Schlüssel auf ihrem eigenen Server nicht extrahieren können. Wie es realisiert wurde, ist Apples Betriebsgeheimnis. Diese Aussage lässt sich auch zum Teil bestätigen, ohne zu wissen, ob der private Schlüssel auf Apples „Synchronisierungs-Server“ lagert.

Praktisches Beispiel: Man richtet auf iOS-Geräten iMessage für eine Apple ID ein. Alle diese Geräte nimmt man nun Offline. Jetzt richtet man ein neues Gerät mit iMessage für die gleiche Apple ID ein. Dieses Gerät setzt man auch Offline. Nun setzt man das zuerst eingerichtete Gerät wieder Online. Von dort schickt man eine iMessage-Nachricht. Laut Erfahrung erscheint die gesendete Nachricht auch bei dem zuerst eingerichteten Gerät als gesendet. Nun setzt man das erste Gerät schon wieder Offline, danach aber das zweite Gerät wieder Online. Dafür müsste das Gerät, was zuerst Offline war und kurz Online war, nun zwei Mal die gleiche Nachricht schicken, da beide Geräte mit gleicher Apple ID unterschiedliche private Schlüssel haben müssten. Wenn in dieser Nachricht z.B. ein Video ist, ist es leicht messbar, ob das Gerät nun an die andere Apple ID eine oder zwei Nachrichten mit demselben Inhalt jeweils an die andere Apple ID und an das andere Gerät mit gleicher Apple ID geschickt hat. Laut meiner Erfahrung ist dies nicht so. D.h., beide iOS-Geräte müssen anscheinend den gleichen privaten Schlüssel haben. Und das kann sich nicht nur durch die beiden iOS-Geräte geschehen sein. Es muss also ein weiterer Host (Computer/Rechner) zuständig für die Synchronisierung zuständig sein. Das bestätigt teilweise Apples Aussage.

Falsch, jedes Gerät bekommt 2 eigene private Schlüssel und einen öffentlichen Schlüssel. Mal sehen, ob ich das noch finde, wo das steht.

http://images.apple.com/de/business/docs/iOS_Security_Guide.pdf

Seite 43

http://www.iphone-ticker.de/hacker-kritisieren-apples-imessage-verschluesselung-55881/

http://allthingsd.com/20131018/apple-no-we-cant-read-your-imessages/

Du hast das alte iMessage, ich das Neue. Bitte keine Schnellschüsse ??

Seite 43 bezieht sich auf iCloud. Ich bezieh mich eigentlich auf iMessage, das unterschiedlich zu iCloud ist. Was hat sich bei iMessage geändert außer bei Dateien statt Text über iMessage?

(Aber das Dokument bin ich noch nicht durchgegangen.)

Ich werde jetzt meckern. Seite 41 steht alles drin, war super easy zu finden, habe mich vertippt

Weil du Seite 43 gesagt hattest und ich iMessage nicht von iCloud klar getrennt hatte, dachte ich, du meintest, du hättest für iMessage auf iCloud bezogen. Nun habe ich http://www.apple.com/business/docs/iOS_Security_Guide.pdf gelesen (Englisch in der Regel besser, weil es originär englisch implementiert wird und Übersetzung manchmal schlecht oder missverständlich sind)

Laut dem englischen Dokument werden die Nachrichten anscheinend als Kopie an jedes Gerät geschickt. ABER man sollte beachten, dass nicht Text (also die Anhänge) an iCloud mit einem zufällig generierten Schlüssel nur ein Mal an ein iCloud-Server geschickt wird (erklärt, warum die geschickten Nachrichten nicht das mehrfache Volumen haben, sondern nur etwas größer sind – Danke B166ER für dieses nun indirekt erworbene Wissen) und entweder das Paar des Schlüssels oder den Schlüssel selbst selbst per Text über iMessage an die/en Empfänger schickt. Dadurch sparen sie also im neueren iMessage etwas zu viel mehrfache Datentransfers des gleiche Dateninhaltes, worüber sich aber vor „kurzem“ (paar Wochen oder Monaten) beschwert hatte, dass die Verschlüsselung der Anhänge nicht sehr stark sei. Für den Transfer von Anhängen ist anscheinend doch Threema besser, wenn die vollständige Verschleierung der Metadaten nicht so wichtig ist. Bei geeigneter Konfiguration scheint Signal die Metadaten besser zu verschleiern. Telegram ist datenschutzrechtlich zu schlecht, weil dort auf jeden Fall die Metadaten überhaupt nicht verschleiert werden und angeblich der private Schlüssel in das Backup wandert, was schlimm ist, wenn iCloud-Backup genutzt wird. Dort sind im Übrigen auch alle iMessage-Nachrichten im Backup (wenn nicht nach Erhalt vor dem Backup gelöscht) und über das iCloud-Backup können die iMessage-Nachrichten von der NSA und/oder anderen US-Behörden gelesen werden.

Damit es nicht untergeht: Ich danke dir, dass ich durch dich mich etwas mehr mit iMessage beschäftigt habe und etwas altes Wissen aktualisiert habe. Hoffentlich aktualisiert Apple iMessage abermals und verbessert die Verschlüsselung der Anhänge.

Update: Und hoffentlich weitet Apple die sichere Verschlüsselung in der iCloud aus (wie bereits Apple laut einem New York Times Artikel ankündigte). Dies wäre für Apple finanziell sinnvoll, wenn sie den Behörden weniger Daten liefern müssen.

mac client kann nachrichten empfangen und senden. whatsapp web ist wirklich weiter fortgeschritten als zb threema o. ae.

WhatsApp unterstützt zwar mehr Plattformen, ABER Threema oder Signal verschlüsseln immer (was WhatsApp nicht immer macht – man muss nach dem Erzeugen des Chats IMMER achten, dass die Meldung erscheint, der Chat ist verschlüsselt) und Signal oder Threema können potentiell die Metadaten besser verschleiern, umso mehr Nutzer diese Clients haben. Dies betonte damals Snowden, dass für die Überwachung in der Regel die Inhalte unwichtig sind, sondern die Metadaten bevorzugt werden. WhatsApp hätte das höchste Potential Nutzerdaten zu verschleiern, aber tun sie nicht, da man einen eindeutigen öffentlichen Nutzernamen verwenden muss. Zudem verschlüsselt WhatsApp nicht immer, was manche (leider natürlich) entweder übersehen/nicht auffällt oder ihnen egal ist.

Werden die Handynummern eigentlich auch verschlüsselt? Das ist doch viel interessanter als die Inhalte…