Häufig kommt Malware zum Einsatz, um Mac- und PC-Nutzer über ihre integrierten Bildschirm-Kameras auszuspionieren. Auch jeder aktuelle Mac verfügt über eine eingebaute FaceTime-Kamera im Display, um so eigentlich Videoaufnahmen und -konferenzen zu ermöglichen. Doch auch Schadsoftware im Internet können diese Kamera kapern und sie für ihre Zwecke missbrauchen.

Apple selbst rät davon ab, Kameraabdeckungen bei neuen MacBooks zu verwenden, um eventuelle Schäden am Display vorzubeugen. Nichts desto trotz fühlen sich viele User sicherer, wenn sie ihre Kamera am Desktop-Rechner verdecken können. Denn bei einem Malware-Angriff bekommt man es in der Regel nicht mit, wenn diese auf die Kamera oder das integrierte Mikrofon zugreift.

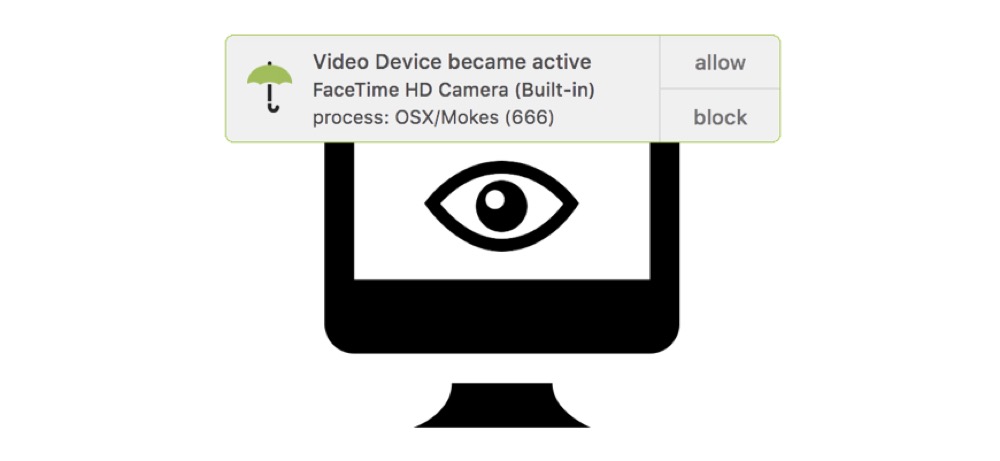

Der frühere NASA-Mitarbeiter und Sicherheitsforscher Patrick Wardle hat nun ein kleines, kostenloses Tool für macOS entwickelt, das sich direkt auf seiner Website herunterladen lässt. Oversight, so der Name der App, soll den Mac kontinuierlich überwachen und gibt eine Meldung aus, sobald ein Zugriff auf die interne Kamera oder das Mikrofon erfolgt bzw. diese aktiviert werden. Zwar hat Apple eine kleine LED neben der Kameralinse eingebaut, die aufleuchtet, sobald die Kamera aktiviert wird, allerdings gibt es auch Malware, die sich in aktive Videoanrufe, beispielsweise bei FaceTime oder Skype, hackt und davon Video- oder Audioaufnahmen anfertigt.

Nutzer kann einzelne oder dauerhafte Berechtigungen erteilen

Nach dem Download von Oversight nistet sich die kleine Anwendung in der Statusleiste des Macs ein und wird dort mit einem Regenschirm-Icon angezeigt. Dort kann der Nutzer weitere Einstellungen vornehmen und beispielsweise die aktiven und überwachten Geräte einsehen.

In der Regel wird Oversight direkt bei jedem Systemstart geladen und gibt dann bei jeder Kamera- oder Mikrofon-Aktivierung eine Meldung ab. Der Nutzer kann dann selbst entscheiden, ob er der jeweilig aufgeführten App Zugriff erlaubt oder nicht. Um dies nicht bei jedem neuen Programmstart erneut bestätigen zu müssen, kann diese Erlaubnis auch dauerhaft erteilt werden. Die Whitelist lässt sich in Oversight einsehen und Apps auch nachträglich wieder aus dieser entfernen.

Frag den Wendler. Er weiss es bestimmt.

Leute, „… hat nun … entwickelt …“ ist Quatsch. Oversight gibt es schon länger, das ist nicht ganz neu.

@misterbandit – irgendjemandem mußt Du vertrauen im Leben ?

Das mit dem Vertrauen fällt nem echten Banditen schwer. ?

In dem Artikel hier wird einiges durcheinander geschmissen.

In dem Blog den ich weiter unten als Quelle angebe wird die Antwort eines Apple Engineers zitiert, auf die Frage, ob die LED in heutigen MacBooks trotz Kamerazugriff deaktiviert werden kann:

„The original cameras had the problem that the JHU researchers detailed in the article that your linked to. Problem was that the firmware was downloaded on every boot and there was no security/encryption mechanism for verifying it. The part used was fairly common and the firmware was just in RAM (hence the loading after a cold boot), as oppose to flashed.

All cameras after that one were different: The hardware team tied the LED to a hardware signal from the sensor: If the (I believe) vertical sync was active, the LED would light up. There is NO firmware control to disable/enable the LED. The actual firmware is indeed flashable, but the part is not a generic part and there are mechanisms in place to verify the image being flashed. […]

So, no, I don’t believe that malware could be installed to enable the camera without lighting the LED. My concern would be a situation where a frame is captured so the LED is lit only for a very brief period of time.“

Quelle: https://daringfireball.net/2019/02/on_covering_webcams

Laut dieser Aussage ist es also sehr unwahrscheinlich, dass eine Malware es schafft die Kamera zu aktivieren ohne die LED dabei einzuschalten, weil in den heutigen Macs gar keine Firmware mehr hierfür existiert.

Dennoch kann das verlinkte Programm helfen, besser auf den Kamerazugriff aufmerksam zu machen.

Wovor es allerdings auch nicht schützen kann, ist, wenn sich jemand in ein Videotelefonat einklinkt, wie im Artikel beschrieben. Denn das passiert vorrangig nicht auf dem eigenen Mac, sondern irgendwo zwischen der Verbindung vom Mac zum Server. Deshalb ist es auch so wichtig, dass man nur stark verschlüsselte Videotelefonie nutzt und darauf achtet, dass kein MIT (Man-in-the-Middle) Angriff erfolgt. Bei Threema/WhatsApp müsste man dafür die ID des anderen bestätigen, um wirklich sicher zu sein.

Das Thema ist komplex, ich kenne mich damit aus beruflichen Gründen ein wenig aus.

Meine Meinung zu dem Tool ist: Spart euch den Speicherplatz, sofern ihr einen neueren Mac besitzt. Achtet in diesem Fall besser auf die LED.

Und schützt euch vor Malware, indem ihr eurer Nutzungsverhalten überdenkt. Vergebt gute Passwörter, geht nicht unreflektiert euer Admin-Passwort ein, installiert keine Software aus Quellen, die nicht absolut sicher sind.

@kaixx: Da hast Du Dir aber richtig Mühe gegeben. Danke.

Ich arbeite ebenfalls im Security-Bereich und kann das was Du geschrieben nur bestätigen.

Gerade heute morgen schrieben meine Pentester-Kollegen im Firmenchat:

„Nach wie vor werden Trivialpasswörter wie anwendungsname123 oder sogar 12345 gefunden, ungefähr 2/3 aller Passwörter sind so“.

Tja, und solange das so ist, werden Du und ich (und noch ein paar andere) nie arbeitslos sein. ?

Niemand. Aber entweder dieser eine, oder Millionen potentielle andere Leute.

Patrick Wardle stellt noch etliche andere Apps für Macs auf seiner Website zur Verfügung. Oversight gibt es schon seit Jahren, ist nicht neu.

ich hab schon länger das Tool der österreichischen Softwareschmiede Obdev, Micro-Snitch

https://www.obdev.at/products/microsnitch/index.html