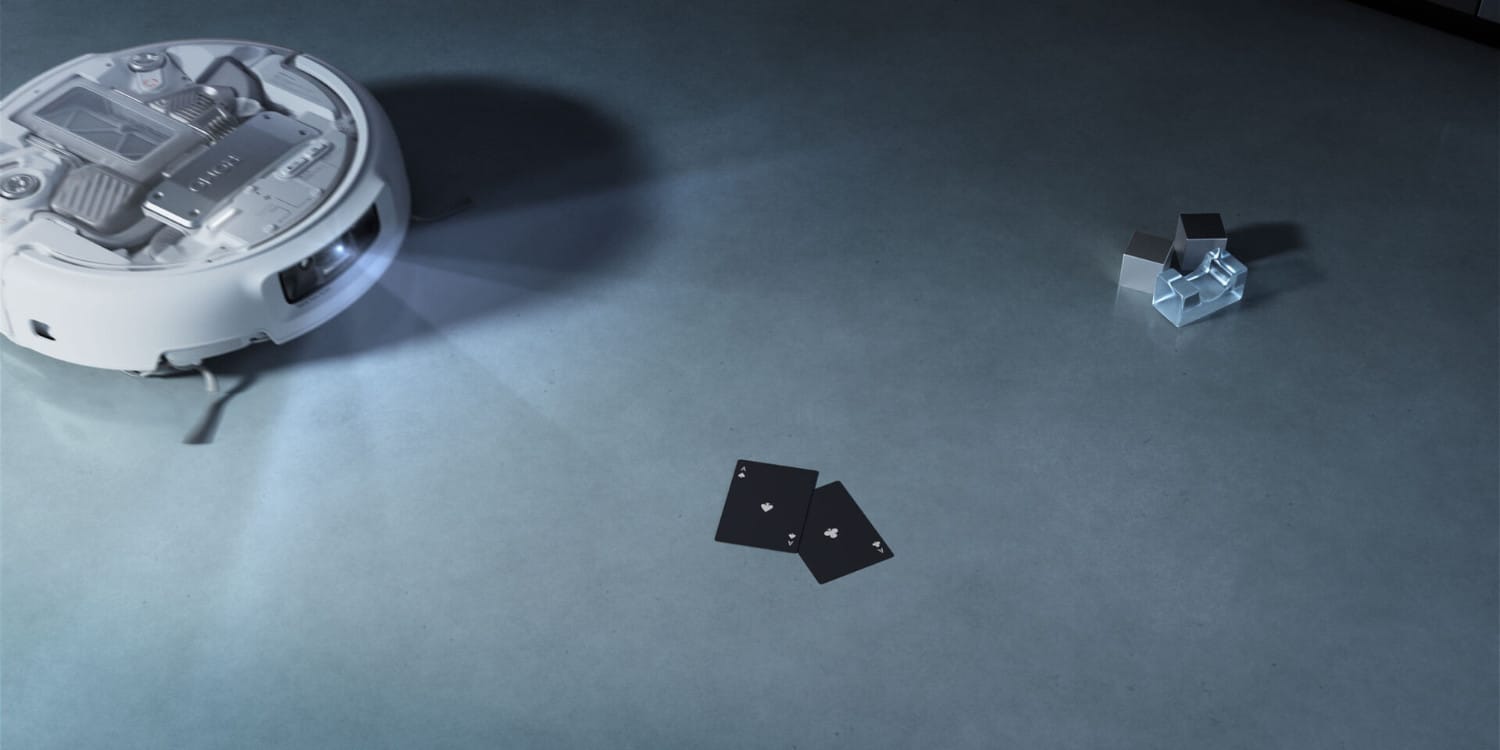

Das Unternehmen DJI, vor allem bekannt für seine hochwertigen Drohnen, ist vor kurzem auch in den Saugroboter-Markt eingestiegen und hat im August des vergangenen Jahres mit der DJI Romo-Serie futuristisch anmutende Reinigungsroboter vorgestellt. Auch wir hatten im Zuge der Veröffentlichung ein Testexemplar erhalten und konnten dies im Oktober des vergangenen Jahres in einem Review genauer unter die Lupe nehmen.

Nun hat DJI anstelle der Eroberung des Saugroboter-Marktes jedoch ein ganz anderes großes Problem und einen handfesten Sicherheits-Albtraum am Hals. Ein normaler Bastler namens Sammy Azdoufal hat beim Rumtüfteln mit Claude Code und einem PS5-Controller versehentlich Zugriff auf rund 7.000 fremde Geräte bekommen, inklusive Live-Kameras und detaillierter Wohnungskarten. Das klingt nach SciFi-Horror, ist aber bittere Realität, wie Sean Hollister von The Verge berichtet.

Alles fing harmlos an: Azdoufal wollte seinen Romo-Saugroboter nur manuell mit dem Gamepad der PlayStation 5 steuern und hat dazu mittels Reverse Engineering und Claude Code eine eigene Fernbedienungs-App erstellt. Kaum stellte er Kontakt zu DJIs MQTT-Servern her, meldeten sich Tausende Roboter aus aller Welt. Er konnte nicht nur Befehle abhören, sondern Live-Video aktivieren, durch Mikros lauschen und 2D-Grundrisse von fremden Wohnungen einsehen. Bei The Verge heißt es dazu:

„Zehn, Hunderte, Tausende von Robotern melden sich zum Dienst und senden alle drei Sekunden MQTT-Datenpakete nach Hause, um Folgendes mitzuteilen: Ihre Seriennummer, welche Räume sie reinigen, was sie gesehen haben, wie weit sie gefahren sind, wann sie zum Ladegerät zurückkehren und welche Hindernisse sie unterwegs angetroffen haben.“

Einfacher Zugriff nur mit Seriennummer möglich

Nur neun Minuten, nachdem Azdoufal und das Team von The Verge den Vorgang gestartet hatten, hatte Azdoufals Laptop bereits 6.700 DJI-Roboter in 24 verschiedenen Ländern katalogisiert und über 100.000 Nachrichten von diesen gesammelt. Nimmt man die DJI Power Stations hinzu, die an die gleichen Server funken, konnte Azdoufal auf mehr als 10.000 Geräte zugreifen. Eine simple Seriennummer reichte, um spezifische Daten eines Romo-Saugroboters anzeigen zu können. Sean Hollister von The Verge versuchte dies mit dem Gerät eines Freundes – und konnte prompt sehen, dass der Saugroboter gerade dabei war, das Wohnzimmer zu reinigen und noch 80 Prozent Akkukapazität hatte.

Laut Sammy Azdoufal war dieser Zugriff möglich, ohne die Server von DJI zu hacken.“Ich habe keine Regeln verletzt, ich habe nichts umgangen, ich habe nichts geknackt, keine Brute-Force-Angriffe durchgeführt oder ähnliches“, berichtet er gegenüber The Verge. Er erklärt weiter, er habe lediglich den privaten Token seines eigenen DJI Romo extrahiert – den Schlüssel, der den Servern von DJI mitteilt, dass man Zugriff auf seine eigenen Daten haben sollte – und diese Server hätten ihm auch die Daten von Tausenden anderen Personen ausgehändigt.

Sicherheitslücke ist noch immer nicht komplett geschlossen

Azdoufal und The Verge informierten DJI über den Sicherheitsvorfall, und der Zugriff auf Tausende Saugroboter war kurz darauf nicht mehr möglich. Nachdem man DJI bezüglich der Sicherheitslücke kontaktiert habe, behauptete das Unternehmen, dass man die Schwachstelle beseitigt habe. Tatsächlich war sie nur teilweise geschlossen. Nachdem DJI danach in einem Statement zugegeben hatte, dass die Sicherheitslücke noch nicht ganz geschlossen war, will man diese „in den nächsten Wochen“ komplett beheben. Der Hersteller verspricht Besserung, aber der Start in die Saugroboter-Branche könnte nicht holpriger sein.

Leider ist auch DJI nicht das einzige Smart Home-Unternehmen, das die eigene Kundschaft in puncto Sicherheit enttäuscht hat. Im Jahr 2024 übernahmen laut ABC News Hacker die Kontrolle über Ecovacs-Saugroboter, um Haustiere zu jagen und rassistische Beleidigungen zu schreien. Im vergangenen Jahr berichteten südkoreanische Regierungsbehörden, dass der X50 Ultra von Dreame eine Schwachstelle aufwies, die es Hackern ermöglichte, die Kameraaufnahmen in Echtzeit zu sehen. Auch ein weiterer Roboterstaubsauger von Ecovacs und ein Modell von Narwal ermöglichten es Hackern, Fotos von den Geräten anzusehen und zu stehlen.

Aus so einem Grund habe ich einen ohne Kamera. Wenn sie ihn knacken, dann sehen sie nur den Grundriss und nicht meine ganze Wohnung

Und dann einfach die Wassertanks und den Auffangbehälter leeren und alles schön in der Wohnung verteilen. 🙂

Das S in IoT steht für Security und das P für Privacy.

🤭

So ist das wenn man eine Kamera verbaut statt Laser/Lidar.

so ist es vorallen wenn alles über die Hersteller Server/Cloud laufen muss.