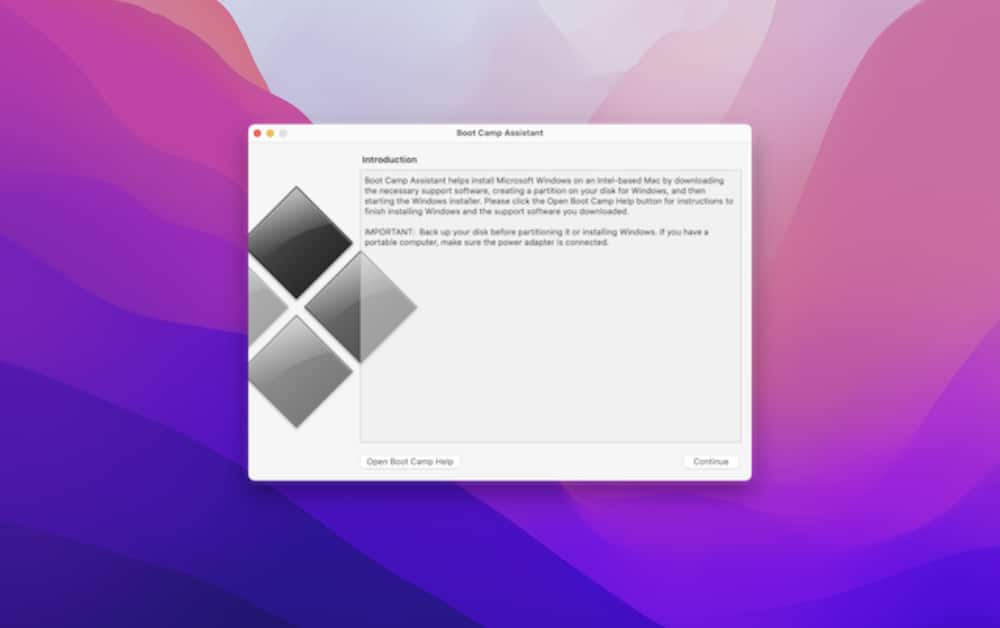

Wer einen Desktop-Rechner von Apple verwendet, aber zwischendurch auch Programme unter Windows ausführen möchte, kann zur Apple-eigenen Lösung Boot Camp greifen. Das Tool erlaubt es, auf Intel-Macs Windows zu installieren und zu nutzen. Apples M1- und M2-Macs sind bisher ausgenommen, hier braucht es nach wie vor eine Virtualisierungs-Software wie Parallels, um andere Betriebssysteme verwenden zu können. Apples Software-Chef Craig Federighi erklärte, dass es „in der Hand von Microsoft liegt“, Windows mit M1- und M2-Macs kompatibel zu machen.

Wer also einen Intel-Mac nutzt und über Boot Camp Windows auf dem Rechner ausführt, kann sich ab sofort über ein neues Update für das Apple-Tool freuen. Am gestrigen Montag veröffentlichte Apple die Aktualisierung, die Verbesserungen beim WLAN mitbringt, darunter erstmals eine Unterstützung für den neuen WLAN-Standard WPA3.

Zuvor schon Update für Studio Display-Kompatibilität

Wer von WPA3 bisher noch nichts gehört hat: WPA3 ist ein neues WiFi-Protokoll, das das Netzwerk noch sicherer gegen Brute-Force-Angriffe machen soll. Zudem bietet der neue Standard mehr Schutz für öffentliche WLAN-Netzwerke und soll besser mit IoT (Internet of Things)-Geräten funktionieren. In der nun veröffentlichten Boot Camp-Version 6.1.16 kann man sich auf dem Mac mit WPA3-Netzwerken verbinden, wenn man Windows nutzt.

Zuvor hatte Apple bereits Boot Camp in Version 6.1.17 mit Treibern für das Apple Studio Display veröffentlicht. Damit kann der Apple-Monitor auch mit Windows verwendet werden. Da Boot Camp 6.1.17 allerdings nicht für Nutzer und Nutzerinnen ohne Studio Display veröffentlicht wurde, erklärt sich auch die Aktualisierungsversion 6.1.16 für die das aktuellste Update. Um Boot Camp auf einem Intel-Mac zu aktualisieren, klickt man auf das Startmenü beim Ausführen von Windows und öffnet dann das Apple Software Update Tool.